При обращении в Удостоверяющий центр руководитель организации получает комплекс программных средств для создания ЭЦП, записанный на специальный носитель ключа электронной подписи. В настоящее время в этом качестве используются USB-устройство (eToken) и смарт-карта.

Какая информация записана на носителе

Система заверки и защиты электронных документов основана на следующем принципе. С помощью специальной программы шифрования отправителем формируется закрытый ключ - это уникальный набор символов, который никогда не повторяется. На основе закрытого ключа создается парный для него открытый ключ ЭЦП. С его помощью программа зашифровывает письмо, а получатель - проверяет наличие подписи, расшифровывает и прочитывает его. Таким образом, ключ проверки электронной подписи это открытый ключ, доступный всем пользователям системы электронного документооборота.

Право на передачу данных по системе ЭДО получает только пользователь, который в законном порядке приобрел ЭЦП в Удостоверяющем центре (УЦ). При этом он получает защищенный физический носитель, называемый eToken, который вставляется в любое устройство с USB-разъемом. Устройство имеет свою встроенную память, в которую записывается:

- закрытый ключ для создания уникальной подписи отправителем;

- открытый ключ партнера для шифрования передаваемого документа и проверки получаемых от него писем;

- сертификат ключа проверки ЭЦП - файл, созданный УЦ, и подтверждающий принадлежность средства ЭП владельцу сертификата.

Таким образом, носитель ключа электронной подписи - это аппаратное средство, которое работает автономно от компьютера, и хранит все нужные для работы ЭЦП программы и сведения. Их нельзя переписать на другое устройство, а попытка взломать устройство физически заканчивается потерей информации. Его можно только потерять. Смарт-карта еще лучше защищает средства электронной подписи от взлома, но используется реже, так для ее использования требуется специальный считыватель.

Как получить ключ электронной подписи

Средства ЭЦП для обмена документами с государственными органами можно приобрести на платной основе только в аккредитованном УЦ. На сайте каждого из них можно найти информацию, как получить ключ электронной подписи. Как правило, для этого требуются лишь паспорт руководителя, и его СНИЛС. После оплаты услуги, заявитель получит на руки носитель ключа электронной подписи, инструкцию о том, как установить ключ ЭЦП, и сертификат в бумажной форме.

Для работы с ФНС, другими госорганами, владелец должен получить в УЦ на основании заявления ключ проверки электронной подписи - это, соответственно, открытый ключ организации, с которой он намерен обмениваться документами. Открытые ключи организаций и предпринимателей Удостоверяющий центр вносит в реестр, который предоставляет в пользование ФНС и другим организациям.

Компрометация ключа электронной подписи

Закрытый, или секретный ключ, должен храниться только у владельца. Он выполняет две функции:

- формирует электронную подпись;

- расшифровывает полученный файл.

При его утере, или краже, невозможно прочитать присланные документы. Если подобное все же случилось, или появилось подозрение, что ключ взломан (обнаруживается при запуске программы проверки подписи при получении документа), то ключ использовать больше нельзя.

Таким образом, компрометация ключа электронной подписи это факт доступа к ключу посторонних лиц, либо подозрение на возможность такого события. При его наступлении владелец ЭП должен уведомить Удостоверяющий центр, который внесет его в специальный список и отзовет сертификат. Подпись, созданная после этого момента, считается юридически недействительной.

Функциональный ключевой носитель (ФКН) - это новая технология, позволяющая существенно повысить безопасность систем, использующих электронную цифровую подпись.

Функциональный ключевой носитель - архитектура программно- аппаратных продуктов со смарткартой или USB ключом, аппаратно реализующих российские криптоалгоритмы ЭП и шифрования (ГОСТ Р 34.10-2001/ГОСТ Р 34.11-94, ГОСТ 28147-89), позволяющая безопасно хранить и использовать закрытые ключи в защищённой памяти смарткарты или USB ключа.

В последнее время все большее внимание уделяется вопросам безопасности хранения закрытых ключей. Ключевые контейнеры на небезопасных носителях (таких как дискеты) уходят в прошлое. Но и к получившим широкое распространение ключевым контейнерам на защищенных носителях - USB ключам и смарткартам предъявляются все более жесткие требования в области защиты ключа.

Частично таким новым требованиям удовлетворяют USB ключи и смарткарты с аппаратной реализацией подписи, получившие широкое распространение в зарубежной практике. Например, USB ключи и смарткарты, удовлетворяющие стандартам PKCS#11. Но данные стандарты были разработаны достаточно давно и не учитывают возникновение новых угроз, таких как уязвимость к атакам подмены подписи или хэш-значения в канале связи между микропроцессором карты (ключа) и программным обеспечением на компьютере.

Архитектура Функционального ключевого носителя , предлагаемая компанией КРИПТО-ПРО, реализует принципиально новый подход к обеспечению безопасного использования ключа на смарткарте или usb-токене, который кроме аппаратной генерации ключей и формирования ЭП в микропроцессоре ключевого носителя, позволяет эффективно противостоять атакам, связанным с подменой хэш-значения или подписи в канале связи между программной и аппаратной частью CSP.

Основными преимуществами ФКН являются:

- повышенная конфиденциальность ключа пользователя;

- генерация ключей ЭП, ключей согласования, а также создание ЭП, происходит внутри ФКН;

- выполнение криптографических операций на эллиптических кривых непосредственно ключевым носителем, поддержка российской ЭП;

- усиленная защита данных при передаче по открытому каналу, благодаря использованию взаимной аутентификации ключевого носителя и программной составляющей при помощи оригинального протокола КРИПТО-ПРО на основе процедуры EKE (encrypted key exchange). При этом передается не PIN-код, а точка на эллиптической кривой;

- передача хэш-значения по защищенному каналу, исключающему возможность подмены;

- ни в какой момент, кроме создания контейнера, ключ пользователя не хранится ни в ключевом контейнере, ни в памяти криптопровайдера и не используются в явном виде в криптографических преобразованиях. Соответственно, даже удачная аппаратная атака на ключевой носитель не поможет узнать ключ;

- исключена возможность подмены подписи в протоколе обмена, ЭП вырабатывается по частям - сначала в ключевом носителе, потом окончательно в CSP;

- ключ может быть сгенерирован ФКН или загружаться извне.

Применение

- Обеспечение строгой двухфакторной аутентификации пользователей в операционных системах и бизнес-приложениях (Microsoft, Citrix, Cisco Systems, IBM, SAP, Check Point), например,

- для доступа к данным персонального компьютера;

- доступа к файлам, расположенным в локальной сети провайдера или корпоративной сети компании;

- организации защищенного удаленного доступа (VPN) и др.; - Защищенное хранение ключевой информации российских СКЗИ (КриптоПро CSP, Крипто-КОМ, Домен-К, Верба-OW и др.);

- Защита закрытых ключей электронно-цифровой подписи (ЭЦП) пользователей в системах электронного документооборота, формирование ЭЦП документов и транзакций, обеспечение безопасной работы с электронной почтой;

- Защита закрытых ключей ЭЦП пользователей систем дистанционного банковского обслуживания.

Сертифицировано ФСТЭК России.

Рутокен Lite

Производитель: Компания «Актив»Применение

Устройства Рутокен Lite - это защищенные носители закрытых ключей электронной подписи для доступа к различным ресурсам, для электронного документооборота и дистанционного банковского обслуживания. На ключевом носителе Рутокен Lite можно хранить секретные ключи или цифровые идентификаторы и считывать их при необходимости по предъявлении пользователем PIN-кода.

Рутокен Lite обеспечивает двухфакторную аутентификацию в компьютерных системах. Для успешной аутентификации требуется выполнение двух условий: знание пользователем уникального пароля - PIN-кода и обладание им уникальным предметом - самим устройством. Это обеспечивает гораздо более высокий уровень безопасности по сравнению с традиционным доступом по паролю.

Устройства Рутокен Lite - это защищенные носители закрытых ключей электронной подписи для доступа к различным ресурсам, для электронного документооборота и дистанционного банковского обслуживания. На ключевом носителе Рутокен Lite можно хранить секретные ключи или цифровые идентификаторы и считывать их при необходимости по предъявлении пользователем PIN-кода.

Рутокен Lite обеспечивает двухфакторную аутентификацию в компьютерных системах. Для успешной аутентификации требуется выполнение двух условий: знание пользователем уникального пароля - PIN-кода и обладание им уникальным предметом - самим устройством. Это обеспечивает гораздо более высокий уровень безопасности по сравнению с традиционным доступом по паролю.

Сертифицировано ФСТЭК России.

JaCarta LT

Производитель: Компания “Аладдин Р.Д.”Применение

JaCarta LT – USB-токен для двухфакторной аутентификации, безопасного хранения ключей, ключевых контейнеров сертифицированных российских СКЗИ, профилей и паролей пользователей, а также лицензионной информации независимых разработчиков ПО. Хранение ключевых контейнеров практически для всех программных СКЗИ (КриптоПро CSP, VipNet CSP и др.). Предлагается в виде USB-токенов в корпусе Nano.

Сертифицировано ФСТЭК России.

JaCarta SE (для ЕГАИС)

Производитель: Компания “Аладдин Р.Д.”Об устройстве

Новейший продукт компании “Аладдин Р.Д.” – USB-токен JaCarta PKI/ГОСТ/SE предназначен для электронной подписи и строгой двухфакторной аутентификации в специализированных информационных системах.

JaCarta PKI/ГОСТ/SE одновременно является средством электронной подписи (ЭП) и средством доступа к защищенным информационным ресурсам специализированных систем, а также служит защищенным хранилищем ключей и ключевых контейнеров программных СКЗИ.

USB-токен имеет повышенную эксплуатационную прочность за счет уникального миниатюрного пластикового корпуса. Он не боится пыли и влаги.

Сертифицировано ФСТЭК и ФСБ России.

Рутокен ЭЦП 2.0 (для ЕГАИС)

Производитель: Компания «Актив»Об устройстве

Электронный идентификатор с аппаратной реализацией российских стандартов электронной подписи, шифрования и хеширования. Обеспечивает безопасное хранение ключей электронной подписи во встроенной защищенной памяти без возможности их экспорта.

Рутокен ЭЦП предназначен для безопасной двухфакторной аутентификации пользователей, генерации и защищенного хранения ключей шифрования и ключей электронной подписи, выполнения шифрования и самой электронной подписи «на борту» устройства, а также хранения цифровых сертификатов и иных данных.

ОСНОВНЫЕ ПОНЯТИЯ

КСКПЭП

–квалифицированный сертификат ключа проверки электронной подписи.

КЭП

– квалифицированная электронная подпись.

Криптопровайдер – средство защиты криптографической защиты информации.Программа с помощью которой генерируется закрытая часть электронной подписи и которая позволяет производить работу с электронной подписью. Данная галочка проставляется автоматически.

Экспортируемый ключ – возможность копирования электронной подписи на другой носитель. При отсутствии галочки копирование электронной подписи будет невозможно.

ЛКМ – левая кнопка мыши.

ПКМ – правая кнопка мыши.

CRM- AGENT – приложение, разработанное специалистами УЦ для упрощения процедуры генерации ключевой пары, создания запроса и записи сертификата.

После посещения удостоверяющего центра и прохождения процедуры сверки личности, на указанную Вами в заявлении электронную почту, УЦ прислал письмо, содержащее ссылку для генерации. Если Вы не получали письма, обратитесь к Вашему менеджеру или в Техническую поддержку УЦ по контактному номеру из этого руководства.

Откройте ссылку для генерации из письма в одном из рекомендуемых браузеров: Google Chrome , Mozilla Firefox , Yandex.Браузер . Если Вы уже находитесь в одном из вышеперечисленных браузеров, кликните по ссылке ЛКМ или ПКМ > «Открыть ссылку в новой вкладке». Страница генерации (Рис.1) откроется в новом окне.

При открытии ссылки, появится первоначальное предупреждение. Ознакомьтесь с ним, если для хранения КЭП вы используете носитель Jacarta LT . Подробнее о носителях в ниже. Если используете иной носитель, то нажмите кнопку «Закрыть» .

Рис.1 – Страница генерации

Нажмите на ссылку «Скачать приложение» для начала загрузки. Если ничего не произошло после нажатия, кликните по ссылке ПКМ > «Открыть ссылку в новой вкладке» . После скачивания приложения запустите установку.

Рекомендуется отключить антивирусное ПО перед загрузкой программы !

В процессе установки приложения « crm - agent » появится сообщение с запросом доступа (Рис.2).

Рис.2 – Запрос доступа

Нажмите кнопку «Да».

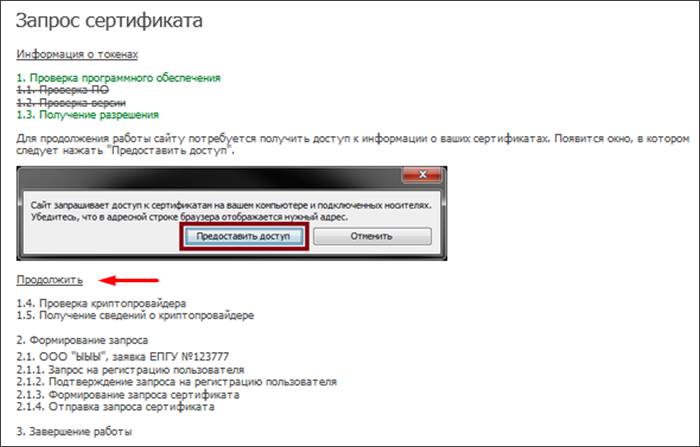

После окончания установки приложения вернитесь на страницу с генерацией. Появится сообщение о «Предоставлении доступа» (Рис.3).

Рис.3 – Доступ к хранилищу сертификатов

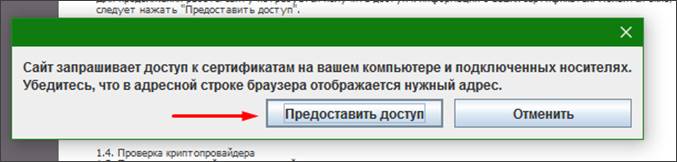

Нажмите «Продолжить» и, в появившемся окне, «Предоставить доступ» (Рис.4).

Рис.4 – Доступ к хранилищу сертификатов 2

Если не появилась кнопка «Продолжить»

Если после установки приложения « crm - agent » , ссылка на скачивание приложения не исчезла, причиной может быть блокировка подключения вашей системой безопасности.

Для устранения ситуации необходимо:

Отключить антивирус, установленный на вашем компьютере;

Открыть новую вкладку в браузере;

Ввести в адресную строку браузера адрес без пробелов - 127.0.0.1:90 – и перейти (нажать Enter на клавиатуре);

При появлении сообщения браузера «Ваше подключение не защищено» , добавьте страницу в исключения браузера. Например, Chrome : «Дополнительные» - «Все равно перейти на сайт» . Для остальных браузеров воспользуйтесь соответствующей инструкцией разработчика.

После появления сообщения об ошибке, вернитесь на страницу с генерацией и повторите Пункт 2 данной инструкции.

В случае, если у вас отсутствуют предустановленные криптопровайдеры, после этапа предоставления доступа появятся ссылки для скачивания КриптоПРО (Рис.5).

Это важно: приложение « crm - agent » обнаруживает любые криптопровайдеры на компьютере, и, если у Вас установлена отличная от КриптоПРО CSP программа (например, VipNET CSP ), свяжитесь со специалистами технической поддержки УЦ для консультации.

Нажмите на ссылку «КриптоПРО 4.0» на странице генерации или на аналогичную ссылку ниже для загрузки файла установки КриптоПРО на компьютер.

КриптоПро CSP 4.0 – версия для ОС Win 7 / 8 / 10

После окончания загрузки откройте zip -архив с помощью соответствующей программы-архиватора (например, Win - RAR ). Внутри будет сам файл установки КриптоПРО. Запустите его и установите с параметрами по умолчанию. В процессе установки у Вас может появиться следующее окно:

Рис.5 – Установка КриптоПРО

Пропустите окно, нажав «Далее» . Установка КриптоПРО завершена.

Подписи можно хранить в реестре компьютера, на обычных флеш-накопителях и на специальных usb -токенах. Список токенов, пин-коды и ссылки на ПО представлены в таблице ниже (Таблица 1).

Таблица 1 – Драйверы для защищенных носителей

|

Тип USB-носителя |

Внешний вид USB-носителя |

Ссылка на загрузку драйверов |

PIN-код |

|

ruToken |

|

В статье даны ответы на вопросы: «Как выглядит электронная подпись», «Как работает ЭЦП», рассмотрены ее возможности и основные компоненты, а также представлена наглядная пошаговая инструкция процесса подписания файла электронной подписью.

Что такое электронная подпись?

Электронная подпись - это не предмет, который можно взять в руки, а реквизит документа, позволяющий подтвердить принадлежность ЭЦП ее владельцу, а также зафиксировать состояние информации/данных (наличие, либо отсутствие изменений) в электронном документе с момента его подписания.

Справочно:

Сокращенное название (согласно федеральному закону № 63) — ЭП, но чаще используют устаревшую аббревиатуру ЭЦП (электронная цифровая подпись). Это, например, облегчает взаимодействие с поисковиками в интернете, так как ЭП может также означать электрическую плиту, электровоз пассажирский и т.д.

Согласно законодательству РФ, квалифицированная электронная подпись — это эквивалент подписи, проставляемой «от руки», обладающий полной юридической силой. Помимо квалифицированной в России представлены еще два вида ЭЦП:

— неквалифицированная — обеспечивает юридическую значимость документа, но только после заключения дополнительных соглашений между подписантами о правилах применения и признания ЭЦП, позволяет подтвердить авторство документа и проконтролировать его неизменность после подписания,

— простая — не придает подписанному документу юридическую значимость до заключения дополнительных соглашений между подписантами о правилах применения и признания ЭЦП и без соблюдении законодательно закрепленных условий по ее использованию (простая электронная подпись должна содержаться в самом документе, ее ключ применяться в соответствии с требованиями информационной системы, где она используется, и прочее согласно ФЗ-63, ст.9), не гарантирует его неизменность с момента подписания, позволяет подтвердить авторство. Ее применение не допускается в случаях, связанных с государственной тайной.

Возможности электронной подписи

Физическим лицам ЭЦП обеспечивает удаленное взаимодействие с государственными, учебными, медицинскими и прочими информационными системами через интернет.

Юридическим лицам электронная подпись дает допуск к участию в электронных торгах, позволяет организовать юридически-значимый электронный документооборот (ЭДО) и сдачу электронной отчетности в контролирующие органы власти.

Возможности, которые предоставляет ЭЦП пользователям, сделали ее важной составляющей повседневной жизни и рядовых граждан, и представителей компаний.

Что означает фраза «клиенту выдана электронная подпись»? Как выглядит ЭЦП?

Сама по себе подпись является не предметом, а результатом криптографических преобразований подписываемого документа, и ее нельзя «физически» выдать на каком-либо носителе (токене, smart-карте и т.д.). Также ее нельзя увидеть, в прямом значении этого слова; она не похожа на росчерк пера либо фигурный оттиск. О том, как «выглядит» электронная подпись, расскажем чуть ниже.

Справочно:

Криптографическое преобразование — это зашифровка, которая построена на использующем секретный ключ алгоритме. Процесс восстановления исходных данных после криптографического преобразования без данного ключа, по мнению специалистов, должен занять большее время, чем срок актуальности извлекаемой информации.

Flash-носитель — это компактный носитель данных, в состав которого входит flash-память и адаптер (usb-флешка).

Токен — это устройство, корпус которого аналогичен корпусу usb-флешки, но карта памяти защищена паролем. На токене записана информация для создания ЭЦП. Для работы с ним необходимо подключение к usb-разъему компьютера и введения пароля.

Smart-карта — это пластиковая карта, позволяющая проводить криптографические операции за счет встроенной в нее микросхемы.

Sim-карта с чипом — это карта мобильного оператора, снабженная специальным чипом, на которую на этапе производства безопасным образом устанавливается java-приложение, расширяющее ее функциональность.

Как же следует понимать фразу «выдана электронная подпись», которая прочно закрепилась в разговорной речи участников рынка? Из чего состоит электронная подпись?

Выданная электронная подпись состоит из 3 элементов:

1 - средство электронной подписи, то есть необходимое для реализации набора криптографических алгоритмов и функций техническое средство. Это может быть либо устанавливаемый на компьютер криптопровайдер (КриптоПро CSP, ViPNet CSP), либо самостоятельный токен со встроенным криптопровайдером (Рутокен ЭЦП, JaCarta ГОСТ), либо «электронное облако». Подробнее прочитать о технологиях ЭЦП, связанных с использованием «электронного облака», можно будет в следующей статье Единого портала Электронной подписи.

Справочно:

Криптопровайдер — это независимый модуль, выступающий «посредником» между операционной системой, которая с помощью определенного набора функций управляет им, и программой или аппаратным комплексом, выполняющим криптографические преобразования.

Важно: токен и средство квалифицированной ЭЦП на нем должны быть сертифицированы ФСБ РФ в соответствии с требованиями федерального закона № 63.

2 - ключевая пара, которая представляет из себя два обезличенных набора байт, сформированных средством электронной подписи. Первый из них - ключ электронной подписи, который называют «закрытым». Он используется для формирования самой подписи и должен храниться в секрете. Размещение «закрытого» ключа на компьютере и flash-носителе крайне небезопасно, на токене — отчасти небезопасно, на токене/smart-карте/sim-карте в неизвлекаемом виде — наиболее безопасно. Второй — ключ проверки электронной подписи, который называют «открытым». Он не содержится в тайне, однозначно привязан к «закрытому» ключу и необходим, чтобы любой желающий мог проверить корректность электронной подписи.

3 - сертификат ключа проверки ЭЦП, который выпускает удостоверяющий центр (УЦ). Его назначение — связать обезличенный набор байт «открытого» ключа с личностью владельца электронной подписи (человеком или организацией). На практике это выглядит следующим образом: например, Иван Иванович Иванов (физическое лицо) приходит в удостоверяющий центр, предъявляет паспорт, а УЦ выдает ему сертификат, подтверждающий, что заявленный «открытый» ключ принадлежит именно Ивану Ивановичу Иванову. Это необходимо для предотвращения мошеннической схемы, во время развертывания которой злоумышленник в процессе передачи «открытого» кода может перехватить его и подменить своим. Таким образом, преступник получит возможность выдавать себя за подписанта. В дальнейшем, перехватывая сообщения и внося изменения, он сможет подтверждать их своей ЭЦП. Именно поэтому роль сертификата ключа проверки электронной подписи крайне важна, и за его корректность несет финансовую и административную ответственность удостоверяющий центр.

В соответствии с законодательством РФ различают:

— «сертификат ключа проверки электронной подписи» формируется для неквалифицированной ЭЦП и может быть выдан удостоверяющим центром;

— «квалифицированный сертификат ключа проверки электронной подписи» формируется для квалифицированной ЭЦП и может быть выдан только аккредитованным Министерством связи и массовых коммуникаций УЦ.

Условно можно обозначить, что ключи проверки электронной подписи (наборы байт) — понятия технические, а сертификат «открытого» ключа и удостоверяющий центр — понятия организационные. Ведь УЦ представляет собой структурную единицу, которая отвечает за сопоставление «открытых» ключей и их владельцев в рамках их финансово-хозяйственной деятельности.

Подводя итог вышеизложенному, фраза «клиенту выдана электронная подпись» состоит из трех слагаемых:

- Клиент приобрел средство электронной подписи.

- Он получил «открытый» и «закрытый» ключ, с помощью которых формируется и проверяется ЭЦП.

- УЦ выдал клиенту сертификат, подтверждающий, что «открытый» ключ из ключевой пары принадлежит именно этому человеку.

Вопрос безопасности

Требуемые свойства подписываемых документов:

- целостность;

- достоверность;

- аутентичность (подлинность; «неотрекаемость» от авторства информации).

Их обеспечивают криптографические алгоритмы и протоколы, а также основанные на них программные и программно-аппаратные решения для формирования электронной подписи.

С определенной долей упрощения можно говорить, что безопасность электронной подписи и сервисов, предоставляемых на ее основе, базируется на том, что «закрытые» ключи электронной подписи хранятся в секрете, в защищенном виде, и что каждый пользователь ответственно хранит их и не допускает инцидентов.

Примечание: при приобретении токена важно поменять заводской пароль, таким образом, никто не сможет получить доступ к механизму ЭЦП кроме ее владельца.

Как подписать файл электронной подписью?

Для подписания файла ЭЦП нужно выполнить несколько шагов. В качестве примера рассмотрим, как поставить квалифицированную электронную подпись на свидетельство на товарный знак Единого портала Электронной подписи в формате.pdf. Нужно:

1. Кликнуть на документ правой кнопкой мышки и выбрать криптопровайдер (в данном случае КриптоАРМ) и графу «Подписать».

2. Пройти путь в диалоговых окнах криптопровайдера:

На этом шаге при необходимости можно выбрать другой файл для подписания, либо пропустить этот этап и сразу перейти к следующему диалоговому окну.

Поля «Кодировка и расширение» не требуют редактирования. Ниже можно выбрать, где будет сохранен подписанный файл. В примере, документ с ЭЦП будет размещен на рабочем столе (Desktop).

В блоке «Свойства подписи» выбираете «Подписано», при необходимости можно добавить комментарий. Остальные поля можно исключить/выбрать по желанию.

Из хранилища сертификатов выбираете нужный.

После проверки правильности поля «Владелец сертификата», нажимайте кнопку «Далее».

В данном диалоговом окне проводится финальная проверка данных, необходимых для создания электронной подписи, а затем после клика на кнопку «Готово» должно всплыть следующее сообщение:

Успешное окончание операции означает, что файл был криптографически преобразован и содержит реквизит, фиксирующий неизменность документа после его подписания и обеспечивающий его юридическую значимость.

Итак, как же выглядит электронная подпись на документе?

Для примера берем файл, подписанный электронной подписью (сохраняется в формате.sig), и открываем его через криптопровайдер.

Фрагмент рабочего стола. Слева: файл, подписанный ЭП, справа: криптопровайдер (например, КриптоАРМ).

Визуализация электронной подписи в самом документе при его открытии не предусмотрена ввиду того, что она является реквизитом. Но есть исключения, например, электронная подпись ФНС при получении выписки из ЕГРЮЛ/ЕГРИП через онлайн сервис условно отображается на самом документе. Скриншот можно найти по

Но как же в итоге «выглядит» ЭЦП , вернее, как факт подписания обозначается в документе?

Открыв через криптопровайдер окно «Управление подписанными данными», можно увидеть информацию о файле и подписи.

При нажатии на кнопку «Посмотреть» появляется окно, содержащее информацию о подписи и сертификате.

Последний скриншот наглядно демонстрирует как выглядит ЭЦП на документе «изнутри».

Приобрести электронную подпись можно по .

Задавайте другие вопросы по теме статьи в комментариях, эксперты Единого портала Электронной подписи обязательно ответят Вам.

Статья подготовлена редакцией Единого портала Электронной подписи сайт с использованием материалов компании SafeTech.

При полном или частичном использовании материала гиперссылка на www..